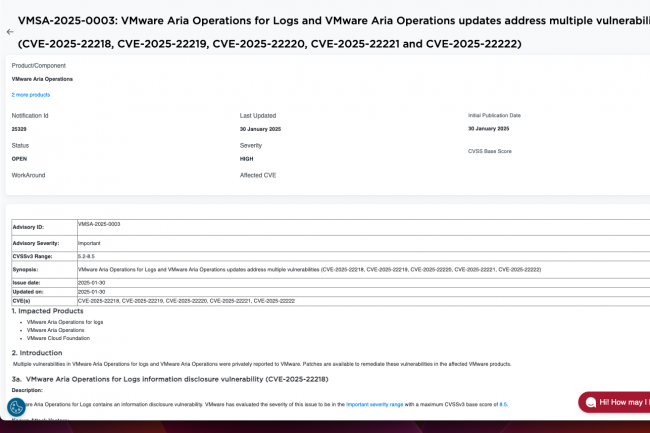

VMware ha corregido varias vulnerabilidades altamente críticas que afectan su plataforma de gestión de la nube Aria (PCM), lo que daría a los atacantes para robar información de gestión confidencial en los entornos virtualizados del editor. Broadcom, En una opinión publicada el juevesreveló que dos de las cinco vulnerabilidades recientemente reveladas son "enormes defectos de divulgación de información", respectivamente, afectan las operaciones de ARIA de VMware y las operaciones ARIA para los componentes de registros. "Se han reportado múltiples vulnerabilidades en operaciones de ARIA de VMware para registros y operaciones de vMware Aria en VMware a través de informes privados", dijo el proveedor. “Los correctivos están disponibles para remediar estas vulnerabilidades en los productos VMware en cuestión. »» Cloud Foundation (VCF), la propuesta completa de VMware para implementar y administrar infraestructuras en la nube híbrida, también sufre de estos errores debido al alto nivel de integración entre VCF y ARIA para garantizar las funcionalidades de gestión y operación de la infraestructura en la nube.

Posibles vuelos de información de conexión

Uno de los errores (CVE-2025-222218) que afecta las operaciones de ARIA de VMware para registros, la solución centrada en la recolección de periódicos, el análisis en tiempo real, la depuración y la detección de eventos de seguridad, tiene una nota muy CVSS de 8.5/10 por su bajo privilegio Explotabilidad que puede conducir al robo de información confidencial. "Un actor malicioso con los derechos del administrador de lectura solo podría leer la información de conexión de un producto VMware integrado con operaciones de ARIA para registros", dijo la compañía. Otro error similar (CVE-2025-22222), que también requiere un privilegio de bajo nivel para las operaciones, afecta las operaciones de VMware Aria, una herramienta responsable del monitoreo de infraestructura, la gestión del rendimiento, la planificación de la capacidad, la automatización y la gestión de costos. Se le otorgó una nota CVSS de 7.7/10. "Un usuario malicioso con privilegios no administrativos podría usar esta vulnerabilidad para obtener información para conectar un complemento externo válido si se conoce un identificador de nicho de servicio válido", agregó la compañía en la opinión. Estos defectos afectan las operaciones de ARIA de versiones VMware 8.x para registros, operaciones de ARIA y las versiones 5.x y 4.x del VCF. Fueron corregidos por las operaciones ARIA V8.18.3 y las operaciones de ARIA para los registros v8.18.3. Los usuarios son aconsejables para aplicar el parche KB92148 para corregir los entornos afectados por VCF.

Otras vulnerabilidades vinculadas a la elevación de los privilegios

Las operaciones de ARIA de VMware para registros también contienen una vulnerabilidad del script cruzado (CVE-2025-2222219) con un nivel significativo de gravedad (CVSS 6.8/10) y una vulnerabilidad de la escala de privilegios (CVE-2025-22220) con un nivel moderado de gravedad (CVSS 4.3/10). Otro error similar (CVE-2025-222221), que también tiene una nota moderada de CVSS de 5.2/10, afecta las operaciones de VMware Aria para registros y podría permitir a los actores con privilegios de administrador lanzar scripts maliciosos en el navegador de destino. Todas estas vulnerabilidades afectaron las mismas versiones de los productos VMware Aria y VCF como fallas de divulgación de información, y se han corregido en la misma actualización. Broadcom señaló que no hay una solución temporal para estos errores.

Otras noticias que te pueden interesar