Una falla crítica y activa en Desktop Central MSP de ManageEngine

hace 3 años

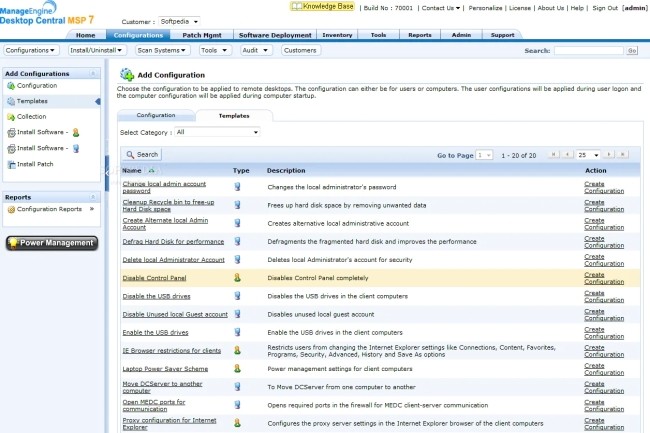

Se ha descubierto una vulnerabilidad crítica en el software de soporte remoto de PC y servidor, ManageEngine's Desktop Central para MSP. Los piratas informáticos explotan activamente la falla y es un recordatorio de que los proveedores de servicios de las empresas están siendo atacados cada vez más.

Alerta sobre proveedores de servicios gestionados (MSP). Los ciberdelincuentes están explotando una vulnerabilidad de derivación de autenticación crítica en Desktop Central MSP de ManageEngine, software para la gestión y el análisis remotos de los servidores y PC de los clientes de MSP. Los ataques comenzaron antes de que el editor lanzara un parche. Este último reaccionó rápidamente publicando una herramienta especial para detectar señales de intrusión.

Como recordatorio, ManageEngine es una entidad de Zoho, especializada en software de gestión de activos de TI. La división gestiona una cartera de más de 90 productos y servicios utilizados por millones de administradores de sistemas en más de 180.000 empresas en todo el mundo. El último anuncio de vulnerabilidad de día cero se produce después de la explotación por parte de piratas informáticos de al menos otras dos fallas identificadas en 2021 en los productos ManageEngine.

Varias soluciones alternativas de autenticación

Listada como CVE-2021-44515, la brecha que afecta a Desktop Central MSP se solucionó el 3 de diciembre de 2021. Ofrece a los atacantes la capacidad de eludir la autenticación y ejecutar código arbitrario en el servidor Desktop Central MSP. El editor ha publicado las compilaciones 10.1.2127.18 y 10.1.2137.3 para las versiones empresarial y MSP del producto. También entregó una herramienta capaz de analizar las implementaciones existentes en busca de signos de compromiso.

Si se detecta una instalación comprometida, la empresa recomienda seguir estos diferentes pasos:

- Desconecte la máquina afectada de la red.

- Realice una copia de seguridad de la configuración de Desktop Central MSP y los datos comerciales críticos.

- Formatee la máquina comprometida.

- Implemente la misma versión del software, preferiblemente en otra máquina.

- Restaurar la copia de seguridad.

- Actualice la instalación a la última versión corregida.

Además, ManageEngine recomienda encarecidamente restablecer la contraseña de todos los servicios, cuentas y sistemas de Active Directory (AD) a los que se accede desde la máquina comprometida. El editor también recomienda restablecer la contraseña de administrador de AD.

El 3 de diciembre, Zoho también solucionó otra falla de derivación de autenticación en otro producto ManageEngine llamado ServiceDesk Plus, que se utiliza para la asistencia técnica de TI y la gestión de activos. Identificada por la referencia CVE-2021-44526, esta falla tiene un impacto en las implementaciones en el sitio del producto hasta la versión 12002. "Esta vulnerabilidad puede permitir a un atacante eludir la autenticación y acceder a las reglas de campo y al formulario de plantilla, asignación automática del técnico. configuración de asignación, valores permitidos permitidos en el campo de activos, configuraciones de modificación y traducción de SLA, activos asociados al usuario y detalles de roles del modelo de modificación Cambie las plantillas, así como reorganice el catálogo de servicios ”, explicó el editor.

Se recomienda a los usuarios actualizar a las compilaciones 11149, 11212 o 11311 o 12003, según la versión de ServiceDesk Plus que estén usando actualmente. También es importante tener en cuenta que las implementaciones Professional y Enterprise ServiceDesk Plus que utilizan el agente Desktop Central para el descubrimiento de recursos también se ven afectadas por la vulnerabilidad CVE-2021-44515 mencionada anteriormente.

Herramientas de gestión de TI de MSP, ya objetivo de ataques

El 2 de diciembre, la Agencia de Seguridad de Infraestructura y Cibernética de EE. UU. (CISA), junto con el FBI, emitió un aviso sobre ataques activos dirigidos a una antigua vulnerabilidad en ManageEngine ServiceDesk Plus que fue parcheada en septiembre. Esta brecha, que lleva la referencia CVE-2021-44077, ejecuta código remoto no autenticado en los sistemas afectados. "El FBI y CISA creen que la falla está siendo explotada en particular por actores cibernéticos de amenazas persistentes avanzadas (APT)", dijeron las agencias. “La explotación exitosa de la vulnerabilidad permite a un atacante descargar archivos ejecutables y colocar webshells, que le permiten realizar actividades posteriores a la explotación, incluyendo comprometer las credenciales de administrador, realizar desplazamiento lateral y exfiltración de colmenas de registro y archivos de Active Directory”.

En septiembre, el CISA, el FBI y el Comando Cibernético de la Guardia Costera de los Estados Unidos (CGCYBER) emitieron una advertencia similar de ataques, también llevados a cabo por actores de la APT, explotando una vulnerabilidad de derivación de autenticación en una solución. la solución de seguridad ADSelfService Plus del mismo editor. Está claro que los atacantes están interesados en los productos ManageEngine, pero las herramientas del proveedor no son las únicas aplicaciones de administración de TI que han sido atacadas. En julio, los piratas informáticos explotaron una falla sin parchear en una herramienta de administración remota llamada Kaseya VSA, utilizada por muchos MSP. El incidente provocó el compromiso de cientos de empresas de todo el mundo y su infección con el ransomware REvil. En 2019, los grupos de ransomware explotaron una vulnerabilidad anterior en la integración ConnectWise ManagedITSync, una utilidad diseñada para sincronizar datos entre ConnectWise Manage Professional Services Automation (PSA) de ConnectWise y el software de administración y monitoreo de TI remoto (RMM) Kaseya VSA, para comprometer a los MSP.

Si quieres conocer otros artículos parecidos a Una falla crítica y activa en Desktop Central MSP de ManageEngine puedes visitar la categoría Otros.

Otras noticias que te pueden interesar