Microsoft Admitió, durante casi un mes debido a un error, haber omitido recolectar periódicos de seguridad cruciales que exhiben a sus clientes a los clientes a ataques cibernéticos. El evento, que ocurrió entre el 2 de septiembre y el 3 de octubre de 2024, interrumpió la recopilación de datos vitales utilizados por los servicios de Monitor de ENTRA, Azure Logic, Sentinel y Azure para monitorear actividades sospechosas, en particular las conexiones y el comportamiento de la red no autorizados. Reportado por primera vez Por Business InsiderEsta falta de colección impidió una descarga coherente de periódicos de seguridad, de modo que los datos sobre los que muchas empresas se basan para detectar posibles amenazas estaban incompletos.

El editor ha reconocido la gravedad del problema en un informe preliminar después de que el incidente (prelimina posterior a la revisión del incidente, PIR) enviado a los clientes, compartido públicamente Por Joao Ferreira, MVP de Microsoft. En este documento, el proveedor confirma que para ciertos servicios, los problemas de periodización continuaron hasta el 3 de octubre. Los servicios como la entrada, que administra la lógica de las aplicaciones lógicas y los periódicos de actividad, responsables de los datos de telemetría, se encontraban entre los más afectados. "El 2 de septiembre de 2024, a partir de las 11 pm de UTC, un error en uno de los agentes de vigilancia interna de Microsoft condujo a un mal funcionamiento en algunos de los agentes al descargar datos de periodización a nuestra plataforma de periodización interna, con la consecuencia de datos de grabación parcialmente incompletos para los servicios de Microsoft en cuestión", dijo la publicación.

¿Qué pasó?

El error se introdujo accidentalmente, mientras que el proveedor buscó resolver un problema separado en su servicio de recolección de periódicos. "Según nuestra investigación, cuando se corrige un error en el servicio de recolección de periódicos, descubrimos un error no relacionado en el agente de vigilancia interna, que impidió que un subconjunto de agentes descargara datos de eventos de periódicos", dijo el documento PIR. Según Microsoft, el error causó una "condición de bloqueo", evitando la descarga de los periódicos a los servidores. Mientras que el agente de telemetría continuó recopilando y almacenando datos en el caché local, los periódicos más antiguos fueron aplastados si el caché alcanzaba su tamaño de límite antes de reiniciar el sistema, lo que resultó en una pérdida de datos permanente. "Durante la investigación sobre este error, determinamos que este incidente no estaba vinculado a un compromiso de seguridad", dijo el documento.

Un impacto generalizado en la vigilancia de seguridad ...

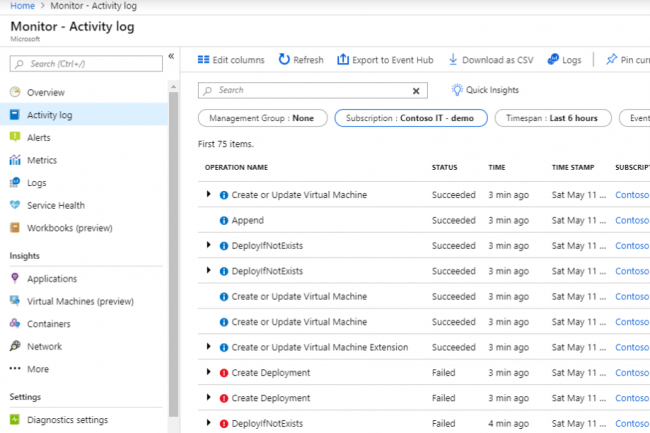

La firma de Redmond reconoció que esta falla había afectado varios servicios esenciales. Sentinel, una herramienta de seguridad ampliamente utilizada, ha sufrido brechas en sus periódicos, lo que dificulta la detección de amenazas y la generación de alertas de clientes. Azure Monitor, otra herramienta importante para el análisis de seguridad, también se enfrentó a datos de periodización incompletos, que implican un posible defecto de alertas para las empresas. La entrada de problemas de conexión y periódicos comerciales, mientras que Zeure Logic Apps ha experimentado perturbaciones en los datos de telemetría. Incluso si las funciones básicas de estos servicios no se han visto afectadas, la imposibilidad de capturar datos de registro críticos ha debilitado considerablemente la capacidad de los clientes para monitorear los eventos de seguridad.

El proveedor explicó que los periódicos se habían perdido debido a un problema en el agente de telemetría, causando una copia de seguridad progresiva de los periódicos antes de que los datos se aplastaran una vez que se alcanza el límite de la memoria de caché. Sin embargo, la compañía dijo que este problema "no tuvo impacto en la disponibilidad de servicios o recursos destinados a los clientes" y que solo afectó la recolección de eventos de periódicos. "Además, este problema no está vinculado a ninguna participación de seguridad", tranquilizó Microsoft. "El evento es inusual, e incluso si el riesgo de intrusión es mínimo, se pregunta si, en ausencia de periódicos críticos, alguien pudo obtener un acceso no autorizado", dijo Pareekh Jain, CEO de Pureekh Consulting. "La probabilidad de que el riesgo se manifiesta más tarde no es ser excluido", agregó.

A pesar de la gravedad del problema, la compañía tardó varios días en identificarlo, extendiendo así los riesgos para las empresas interesadas. Incluso si el proveedor dice que ha corregido el error y ha notificado a todos los clientes en cuestión, algunas compañías afirman que no han sido informadas del problema. Kevin Beaumont, experto en ciberseguridad, anotado Que al menos dos compañías cuyos datos de conexión faltaban no habían recibido una notificación de Microsoft. "Lo que se preocupa es el momento en que le llevó al editor detectar el problema", dijo Jain. "Es cierto que puede haber errores, pero las empresas deben centrarse en sistemas y procesos que los detecten y corregirlos rápidamente, en unas pocas horas o unos días, no en unas pocas semanas o en unos pocos meses. Microsoft es una de las compañías tecnológicas más grandes del mundo, y las empresas confían en él para su seguridad. Debe dar prioridad a la seguridad cibernética, tanto en la carta como en la mente" "

... que no es lo primero

El incidente ha reavivado la atención a las prácticas de Microsoft en términos de periodización, especialmente porque la compañía ya ha sido criticada por la facturación de capacidades de periodización avanzada a sus clientes. En 2023, la Agencia de Seguridad de Ciberseguridad e Infraestructura (Agencia de Seguridad de Ciberseguridad e Infraestructura, CISA) y los legisladores habían criticado a Microsoft para no haber proporcionado suficientes datos de periodización para detectar violaciones de forma gratuita, alentando a los clientes a pagar por su función de periodización de auditoría (premium). Estas críticas se intensificaron después de que los piratas informáticos chinos usaron una clave de firma de Microsoft robada para acceder a cuentas de Microsoft 365 de empresas y administraciones gubernamentales en 2023. La violación se detectó utilizando funciones de periodización pagada de Microsoft, privando así a muchos clientes de las herramientas necesarias para identificar el ataque.

Después de esto, Microsoft trabajó con CISA y otras agencias federales para extender sus capacidades de periodización gratuita. En febrero de 2024, el proveedor comenzó a ofrecer servicios de periodización mejorados a todos los clientes de auditoría estándar de alcance, a fin de proporcionar un acceso más amplio a los datos necesarios para la detección de amenazas. "Microsoft recientemente experimentó algunas dificultades en términos de ofertas de seguridad", dijo Yugal Joshi, socio de Everest Group. "Nuestros clientes desean extender sus soluciones de seguridad centradas en Microsoft, pero está claro que este tipo de problemas comienzan su confianza. Incluso si el proveedor ha tomado medidas para mejorar la transparencia de la periodización y expandir el acceso a sus herramientas avanzadas, este último error muestra el papel vital que reproduce la seguridad de los datos. comprometido.

Otras noticias que te pueden interesar