Los atacantes están operando actualmente una vulnerabilidad de la ejecución de código remoto recientemente divulgada por Microsoft En SharePoint para obtener acceso inicial a las redes comerciales. Utilizado tanto para diseñar intranets y gestión de contenido (CMS) como espacios compartidos y trabajo colaborativo, esta solución es un elemento clave del ecosistema Microsoft 365 con equipos. La Faille, identificada como CVE-2024-38094, había sido objeto de un correctivo en el Big Patch martes en julio del proveedor. Había sido calificado como importante y tenía un puntaje de CVSS de 7.2 había sido galardonado. Si hasta ahora no se le había hablado realmente, este es ahora el caso explotado activamente con fines maliciosos.

La semana pasada, la CISA, el ANSSI estadounidense, por lo tanto, agregó lógicamente la vulnerabilidad CVE -2024-38094 al catálogo de vulnerabilidades explotadas conocidas, sin especificar cómo la falla se explotó con precisión en los ataques. Un informe RAPID7 publicado la semana pasada Indica que los atacantes utilizaron este CVE-2024-38094 para obtener acceso no autorizado a un servidor vulnerable de SharePoint y ejecutar un WebShell. Su investigación reveló que los servidores de SharePoint han sido atacados por una hazaña que ha sido revelada públicamente.

Servicios antivirus legítimos bloqueados

El vector de ataque inicial de este defecto es el compromiso de una cuenta de servicio de Microsoft Exchange con privilegios de administrador de dominio. Con los altos derechos, el atacante pudo instalar antivirus e impacket de Onoung, una colección de scripts de red de código abierto. Más específicamente, el pirata utilizó un script por lotes ("hrsword install.bat") para instalar antivirus Huorong en el sistema, configurar un servicio personalizado ("sysdiag"), ejecutar el controlador ("sysdiag_win10.sys") y iniciar "hrsword.exe" utilizando un script de VBS. Esta configuración ha causado numerosos conflictos en la asignación de recursos, pilotos cargados y servicios activos, lo que llevó al bloqueo de los servicios antivirus legítimos de la empresa. Durante el siguiente paso, el atacante utilizó la herramienta Mimikatz para recopilar información de identificación y el rápido proxy inverso (FRP) para el acceso remoto a través del firewall. Para evitar ser detectados, el defensor de Windows ha sido desactivado, los periódicos del evento han sido modificados y los registros del sistema comprometidos manipulados. Otras herramientas como Everything.exe, Certify.exe y Kerbrute también se han utilizado para analizar la red y generar certificados ADFS y afectar el entorno de Active Directory.

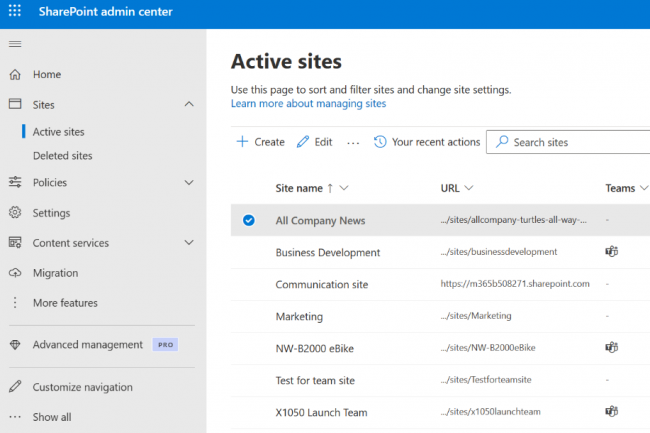

Para proteger su negocio de los ataques basados en las vulnerabilidades de SharePoint, una de las buenas prácticas a seguir es asegurarse de que su entorno Microsoft 365 esté bien actualizado con la última versión impulsada por el editor.

Otras noticias que te pueden interesar