El sistema operativo PAN-OS en el corazón de los dispositivos y electrodomésticos de firewall de última generación (firewall de próxima generación, NGFW) de Palo Alto Networks todavía está bajo el fuego de una hazaña. La vulnerabilidad CVE-2025-0108 afecta las siguientes versiones de PAN-OS: 11.2-11.2.4-H4, 11.1-11.1.6-H1, 11. 0 (Actualización a una versión fija admitida porque ha alcanzado el final de la vida de la vida Estado el 17 de noviembre de 2024), 10.2-10.2.13-h3 y 10.1-10.1.14-H9.

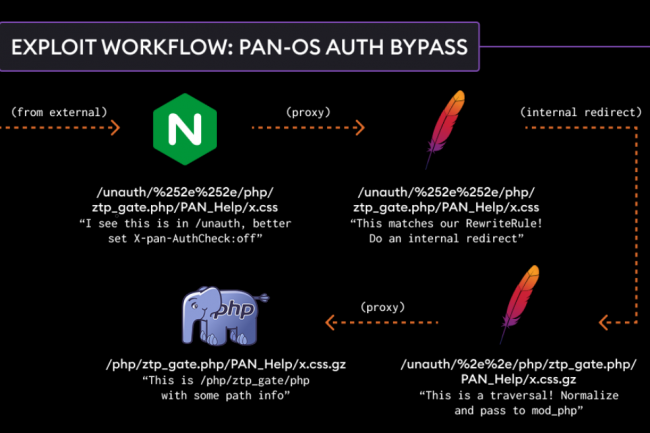

Adam Kues, investigador de seguridad de Archlight Cyber/Assetnote, a quien le debemos el descubrimiento y el informe de la falla, dicho que la falta de seguridad está vinculada a una divergencia en la forma en que los componentes Nginx y Apache de la interfaz tratan las solicitudes entrantes, lo que conduce a un ataque al cruzar el repertorio. "Una autenticación omitida en las redes PAN-OS de Palo Alto permite a un atacante no autenticado con acceso a la red a la interfaz web de administración para evitar la autenticación requerida por la interfaz web de administración PAN-OS e invocar ciertos scripts de PHP. Aunque la llamada de estos scripts de PHP no permite la ejecución del código remoto, puede tener un impacto negativo en la integridad y confidencialidad de PAN-OS ", anotado Por su parte el proveedor.

Otras dos fallas corregidas

Pero eso no es todo: también se han llenado otros dos defectos: CVE-2025-0109 (CVSS 5.5) que conduce al acceso a la red a la interfaz web de administración para eliminar ciertos archivos y CVE-2025-0110 (CVSS 7.3) de orden de orden Tipo de inyección en el complemento PAN-OS OpenConfig de las redes Palo Alto para evitar las restricciones del sistema y ejecutar órdenes arbitrarias. El año pasado, un Faille cero Day explotado activamente en el globalprotect de PAN-OS se había notado particularmente.

Otras noticias que te pueden interesar