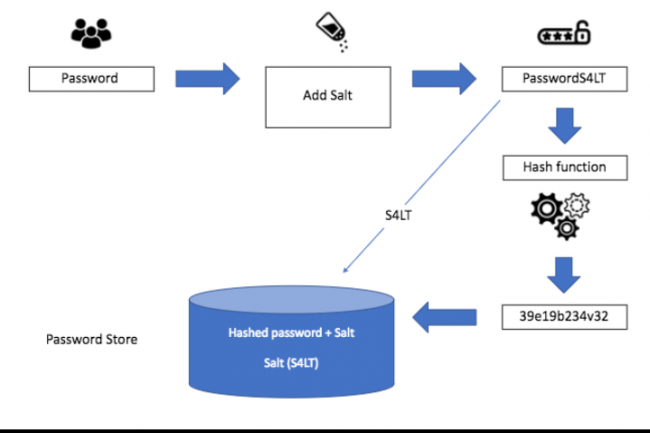

Los usuarios de los servicios de autenticación del directorio de autenticación (AD) y el protocolo de acceso de directorio ligero (LDAP) de las soluciones de seguridad OKTA deben ser cautelosas. En cualquier caso, aquellos cuyo nombre de usuario alcanza o excede más de 52 caracteres, porque si se cumplen ciertas condiciones acumulativas, pueden conducir a un acceso potencialmente malicioso. "El 30 de octubre de 2024, se identificó internamente una vulnerabilidad en la generación de la clave de caché para AD/LDAP Delauth. El algoritmo BCRYPT se usó para generar la tecla de caché donde cortamos una cadena combinada de UserID + Nombre de usuario + Password. prevenido el editor.

Algoritmo de hash Bcrypt reemplazado por PBKDF2

Sin embargo, para ser utilizado, este error debe combinar las siguientes condiciones de ejecución: el uso de OKTA AD/LDAP, el MFA desactivado, un nombre de usuario que comprende al menos 52 caracteres, una autenticación exitosa previa de la autenticación ha creado una autenticación utilizada para la primera vez entre el 23 de julio, 2024 y el 30 de octubre de 2024. Muchas municipalidades que se municipalias que no se realizan un riesgo final utilizado por un número grande de usuarios, pero pero los usuarios, pero el 3024 de octubre. "Los clientes que cumplan con los requisitos previos deben buscar autenticaciones inesperadas en su Okta System Journal de nombres de usuario de más de 52 caracteres entre el 23 de julio de 2024 y el 30 de octubre de 2024", recomienda el editor. Este último también indicó que ha resuelto la preocupación al cambiar su algoritmo de cifrado BCRYPT por PBKDF2 desde el 30 de octubre.

Otras noticias que te pueden interesar