Si cada vez más empresas adoptan autenticación con varios factores, esta técnica no está exenta de la debilidad. Los investigadores de la compañía de seguridad de Oasis lo han demostrado con el descubrimiento de defectos en el MFA de Microsoft permitiendo el acceso a las cuentas de Office365. Llamada Authquake, sin embargo, fue corregida por la firma de Redmond en octubre pasado.

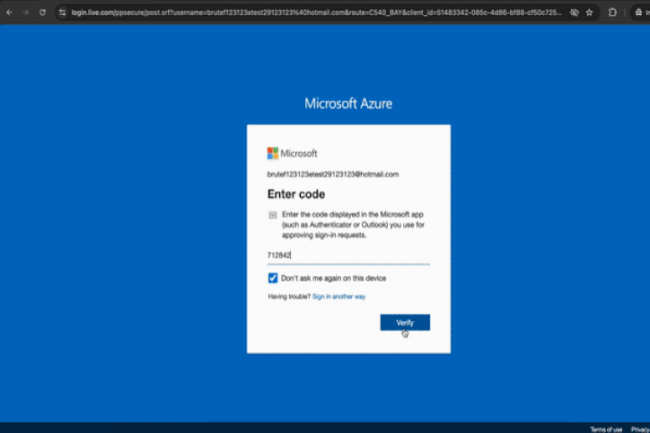

"El bypass fue simple: tardó aproximadamente una hora en ejecutarse, no requirió ninguna interacción por parte del usuario y no generó ninguna notificación ni proporcionó al titular de la cuenta ninguna indicación del problema", dijo Expertos en un informe. El problema proviene de uno de los métodos de autenticación, el de ingresar un código de 6 dígitos desde la aplicación Authenticator. Hasta 10 intentos de falla consecutivos están autorizados para la misma sesión.

Número de sesiones infinitas y duración de la validez de los códigos extendidos

La vulnerabilidad identificada por OASIS esencialmente se refiere a la ausencia de límites en el número de sesión y en el tiempo de validez del código. En el primer punto, los expertos señalan que "al crear rápidamente nuevas sesiones y en la lista de códigos, la tasa de intentos es muy alta y permite agotar rápidamente el número total de opciones para un código de 6 dígitos (a saber, 1 millón)". Este procedimiento tiene lugar sin que el usuario sea informado.

La otra debilidad es el período de validez del código generado por la aplicación de autenticador. Esto se basa en el repositorio RFC-6238 que establece el límite en 30 segundos. Pero como los investigadores de la seguridad de Oasis indican "debido a las diferencias en los horarios y los posibles retrasos, se alienta a la aplicación a aceptar una ventana de tiempo más amplia para el código". En este caso, la tolerancia alcanzó los 3 minutos y los especialistas estimaron que después de 24 sesiones de este tipo (alrededor de 70 minutos), un hacker ya habría superado el 50 % de las posibilidades de encontrar un código válido. Alertado, Microsoft ha aplicado desde entonces los límites más estrictos en el número de intentos fallidos y en el período de la aplicación de autenticador.

Otras noticias que te pueden interesar