El comienzo del año está orientado a la seguridad para Manzana Con el descubrimiento de los académicos del Instituto de Tecnología de Georgia de dos vulnerabilidades existentes desde 2021. Informado por BleepingCompute, los fallas pueden causar ataques por canal lateral para robar datos en los sitios web. Un sitio malicioso podría, por ejemplo, ver los datos de ubicación de una pestaña de Google Maps o correos electrónicos no cifrados desde una pestaña de navegador abierto que está conectado a una cuenta de mensajería segura. Información bancaria, datos de conexión, historial de compras: los objetivos potenciales son numerosos.

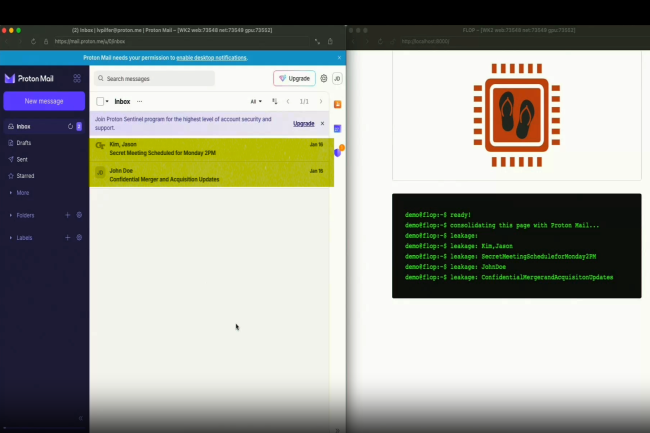

La mayoría de los navegadores colocan sesiones web en "Sandbox", por lo que una pestaña o una ventana del navegador no puede acceder a los datos desde otras pestañas/ventanas. Las vulnerabilidades de bofetada y flop utilizan las características de los últimos procesadores de Apple para evitar este sandboxing.

Detalles sobre los dos ataques de bofetadas y flop

Los chips de silicio M2 y A15, A16 y A17 tienen una función llamada LAP (predicción de la dirección de carga), que "intenta predecir la siguiente dirección de memoria a la que accederá el núcleo", Especifica a los investigadores en su trabajo. Slap, el acrónimo para el ataque de especulación a través de la predicción de la dirección de carga comienza por el algoritmo predictivo, luego lo usa para extraer datos específicos de otros procesos del navegador. El ataque solo funciona en Safari.

A partir de la generación de chips de silicio M3 y A17, Apple va más lejos en la predicción con la función de predictor del valor de carga (LVP). "Proporciona el valor de los datos que serán devueltos por la memoria", dicen los expertos. Agregan: "Los errores de predicción en estos mecanismos pueden conducir a la ejecución de cálculos arbitrarios en datos externos o en valores de datos erróneos". Así se caracteriza el ataque flop, acrónimo de predicciones de salida de carga falsa, que también funciona en Safari pero también en Chrome.

Muchas terminales preocupadas

Según los investigadores, los siguientes terminales de Apple tienen los componentes necesarios para la ejecución de estas fallas.

- Todas las computadoras portátiles MAC de 2022 (MacBook Air, MacBook Pro);

- Todas las computadoras de escritorio Mac de 2023 (Mac Mini, iMac, Mac Studio, Mac Pro);

- Todos los modelos de iPad Pro, Air y Mini de septiembre de 2021 (iPad Pro 6 y 7ª generación, iPad Air 6th Generation, iPad Mini 6th Generation);

- Todos los modelos iPhone de septiembre de 2021 (iPhone 13, 14, 15 y 16 modelos, iPhone SE 3rd Generation).

Retraso de manzana pero funciona en una solución

Investigadores del Instituto de Tecnología de Georgia dicen que no hay evidencia de que Slap o Flop se hayan utilizado en la naturaleza. Del mismo modo, Apple dijo que Bleeping Complete: “Según nuestro análisis, no creemos que este problema plantee un riesgo inmediato para nuestros usuarios. »»

Sin embargo, la empresa Cupertino no difunde el problema y declara trabajar en una corrección sin dar una fecha de disponibilidad. El defecto de bofetada se reveló en Apple el 24 de mayo y flop el 3 de septiembre de 2024. Desde entonces, el proveedor ha publicado numerosas actualizaciones de seguridad, pero ninguna hasta la fecha corrige estos dos agujeros de seguridad.

Otras noticias que te pueden interesar