Ampliamente utilizado en soluciones de ciberseguridad para aumentar la eficiencia de la protección y los medios de defensa, la IA también se usa para detectar fallas de seguridad. Google indicado Habiendo descubierto una vulnerabilidad potencialmente utilizable del tipo de desbordamiento del búfer (que supera la memoria del búfer) en el motor de la base de datos de código abierto SQLite gracias a su gran sueño LLM. Fruto de una colaboración entre sus equipos del Proyecto Zero y DeepMind, este último es una evolución de su Proyecto de siesta presentada en junio pasado que sentó los cimientos de un gran modelo de lenguaje orientado al descubrimiento de fallas. "Creemos que es el primer ejemplo público de un agente de inteligencia artificial que descubre un problema de seguridad de la memoria utilizable hasta ahora desconocido en software ampliamente utilizado en el mundo real", anuncia el proveedor. Google Indica haber informado esta violación a los desarrolladores a principios de octubre que la corrigieron con paso que ayudó a proteger a los usuarios de SQLite. Big Sleep se corta para el descubrimiento continuo de exploits basados en todas las variantes de fallas encontradas y corregidas previamente.

Una de las peculiaridades de Big Sleep es ir más allá de la lucha, un método iterativo de descubrimiento de fallas basado en la retroalimentación para identificar superficies de ataque o incluso sugerir código para fines de prueba. Esto no es nuevo El código de inteligencia lo ha usado en particular durante casi un año. "Fuzzing no logra atrapar todas las variantes de fallas [...] Al proporcionar un punto de partida como los detalles de una vulnerabilidad previamente corregida, eliminamos una gran parte de la ambigüedad de la investigación sobre vulnerabilidades y comenzamos desde una teoría concreta y bien fundada: es un error anterior, probablemente haya otro error similar en alguna parte ", dice Google.

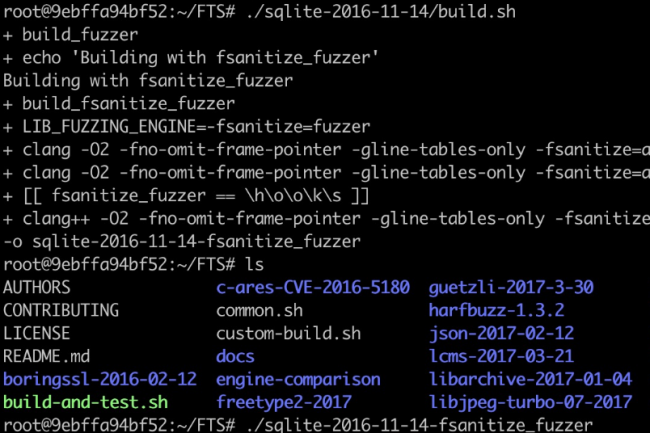

150 h de fuzzing no permitieron detectar la falla

Como parte de su investigación, la firma Mountain View también utilizó el borde mediante el uso de la herramienta OSS-Fuzz OSS-Source que mostró sus límites: "OSS-Fuzz no está construido con la extensión Generate_Series activada y el comando Fuzzingshell.c contenía una versión antigua de la función de INDEX, no afectada por el Bogue, aunque el Repo sqlite Aflite Aflite [American Fuzzy Lop est un fuzzer très répandu, ndlr] Contiene una configuración para Fuzzer La misma clínica binaria que proporcionamos al agente de sueño grande, no parece ser ampliamente utilizado ", explica Google. 150H de fuzzing no permitió revelar el error del desbordamiento del búfer en SQLite.

"Es cierto que AFL no es la herramienta más adecuada para un formato textual como SQL, donde la mayoría de las entradas son sintácticamente inválidas y serán rechazadas por el analizador sintáctico [...] En ese momento, AFL era lo suficientemente efectivo como para descubrir errores en SQLite; Después de años de confuso, parece que la herramienta ha alcanzado un punto de saturación natural. Aunque nuestros resultados hasta ahora parecen menores en comparación con el cambio radical de eficiencia que ha seguido la salida de AFL, es interesante ver que tiene sus propias fuerzas y podría descubrir efectivamente un conjunto distinto de vulnerabilidades ", dice Google.

Resultados experimentales pero prometedores

Sin embargo, el proveedor advierte que estos son resultados altamente experimentales y que un fuzzador específico es al menos tan efectivo para encontrar vulnerabilidades. "Esperamos que en el futuro este esfuerzo conduzca a una ventaja significativa para los defensores, con el potencial no solo de encontrar casos de prueba de choque, sino también para proporcionar un análisis de alta calidad de la causa raíz de la respuesta a los incidentes y la corrección de los problemas que podrían ser mucho menos costosos y más efectivos en el futuro".

Otras noticias que te pueden interesar