Nuevamente por la seguridad de las soluciones ADC (controlador de entrega de aplicaciones) y Gateway de Netscaler, propiedad de Citrix. Después un primer defecto crítico descubierto a finales de 2019 y que causó mucho daño mediante ataques llamados “Shitrix”, se acaban de identificar otras vulnerabilidades. El editor subraya en su boletín de seguridad que están siendo explotados activamente.

Si bien hay tres, la falla más grave recibió una calificación de 9,8 sobre 10 y figura como CVE-2023-3519. Sin entrar en detalles, el boletín afirma que puede conducir a la ejecución remota de código sin autenticación. Agrega que para explotar esta brecha, los dispositivos vulnerables deben configurarse como una puerta de enlace (servidor virtual VPN, Proxy ICA, CVPN, Proxy RDP) o como un servidor de autenticación virtual (servidor AAA (Authentication, Authorization, and Accounting)).

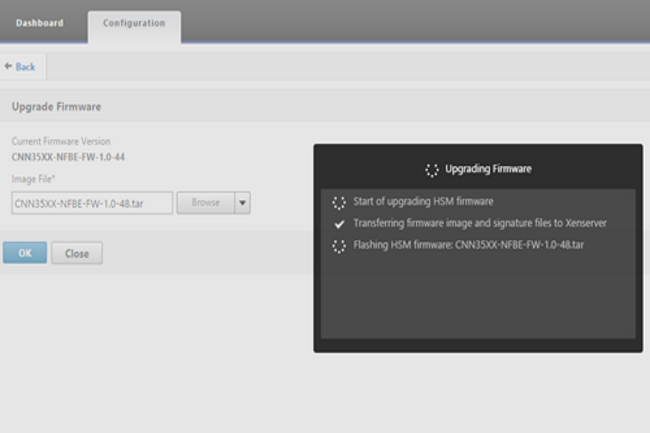

Actualizaciones para aplicar rápidamente

Para abordar estas vulnerabilidades, Citrix recomienda encarecidamente a sus clientes que actualicen sus dispositivos. El editor da la lista de servicios afectados:

NetScaler ADC y NetScaler Gateway 13.1-49.13 y posteriores

NetScaler ADC y NetScaler Gateway 13.0-91.13 y versiones posteriores de 13.0

NetScaler ADC 13.1-FIPS 13.1-37.159 y versiones posteriores de 13.1-FIPS

NetScaler ADC 12.1-FIPS 12.1-65.36 y versiones posteriores de 12.1-FIPS

NetScaler ADC 12.1-NDcPP 12.1-65.36 y versiones posteriores de 12.1-NDcPP

La compañía dice que las versiones 12.1 de NetScaler ADC y NetScaler Gateway han llegado al final de su vida útil y los clientes deben actualizar a una versión más nueva del producto.

Otras noticias que te pueden interesar