¿Los hackers han encontrado en BitLocker un poderoso aliado en sus operaciones? Trabajos recientes de los investigadores de Kaspersky En realidad, han descubierto un ransomware que utiliza la herramienta de cifrado de Windows para bloquear los datos de sus víctimas. Su nombre es ShrinkLocker, porque por un lado se apoya en BitLocker y por otro reduce en 100 MB el tamaño de cada partición que no sea de arranque. Una vez instalado en un terminal, ShrinkLocker ejecuta un script de VisualBasic que primero invoca a Windows Management Instrumentation (WMI) y a la clase Win32_OperatingSystem para obtener información sobre el sistema operativo.

“Para cada objeto en los resultados de la consulta, el script comprueba si el dominio actual es diferente del dominio de destino”, escriben los investigadores de Kaspersky. “Si es así, el script finaliza automáticamente. Luego verifica si el nombre del sistema operativo contiene 'xp', '2000', '2003' o 'vista', y si la versión de Windows coincide con una de ellas, el script finaliza automáticamente y se elimina a sí mismo”. Luego continúa utilizando WMI para obtener información sobre el sistema operativo. Luego realiza operaciones de cambio de tamaño de disco o unidad, que pueden variar según la versión del sistema operativo detectada. El ransomware realiza estas operaciones solo en unidades locales y fijas. La decisión de no tocar las unidades de red probablemente esté motivada por el deseo de no activar las protecciones de detección de red.

Un confinamiento total y cada vez más utilizado

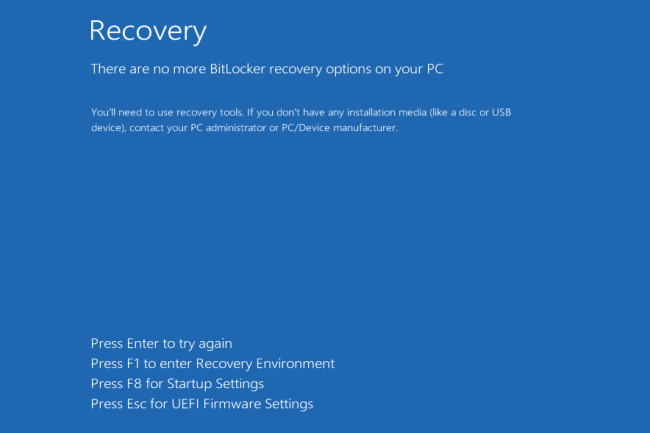

Por último, ShrinkLocker desactiva las protecciones diseñadas para proteger la clave de cifrado de BitLocker y las elimina. A continuación, activa el uso de una contraseña, tanto como protección contra que alguien recupere el control de BitLocker como medio para cifrar los datos del sistema. El objetivo de eliminar las protecciones predeterminadas es evitar que el propietario del dispositivo recupere su clave. A continuación, ShrinkLocker genera una clave de cifrado de 64 caracteres.

Descifrar unidades sin la clave proporcionada por el atacante es difícil, si no imposible en muchos casos. Los investigadores también señalan que ShrinLocker no es el primer malware que explota BitLocker. En 2022, Microsoft Se informó que los atacantes de ransomware vinculados con Irán también estaban usando la herramienta para cifrar archivos. Ese mismo año, la empresa agrícola rusa Miratorg fue atacada por un ransomware que usaba BitLocker para cifrar archivos que se encontraban en el sistema de almacenamiento de los puntos finales comprometidos.

Otras noticias que te pueden interesar