No es solo la inflación la que ha progresado, el costo global promedio de una violación de datos también. Según el Costo de un informe de violación de datos 2024 De IBM, incluso alcanzó un nivel récord de $ 4.88 millones, aumentando en un 9 % en comparación con 2023, firmando el aumento más fuerte en la pandemia. Este 19º estudio realizado por Big Blue (realizado por Ponemon Institute) analiza las violaciones de los datos reales sufridos por 604 compañías en todo el mundo entre marzo de 2023 y febrero de 2024. Identificó los principales problemas que tuvieron un impacto directo en el aumento de los costos de las violaciones, en particular el crecimiento de los recursos altamente distribuidos en el sitio, en el sitio, en los núcleos públicos, así como la escasez de seguridad. IBM señaló que los costos vinculados a la pérdida de actividad y reacción después de una violación aumentaron significativamente; Estos costos, tomados en conjunto, representaron $ 2.8 millones de los $ 4.88 millones en promedio por violación.

Francia, Violación de la tierra de los datos ...

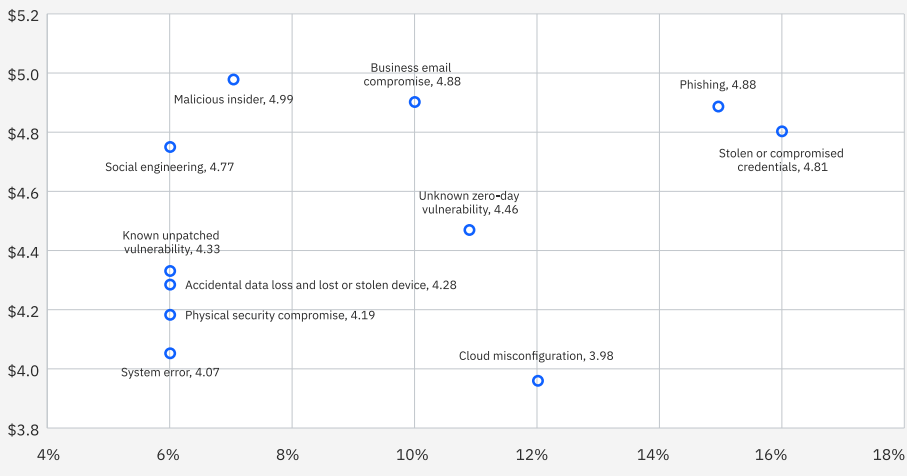

Los extractos de datos también fueron comunicados por IBM para Francia con 36 compañías cuestionadas para la ocasión. Aprendemos que el costo promedio de la violación de datos en Francia alcanzó € 3.85 millones, un aumento "solo" 3 % durante un año. Los sectores que han experimentado la mayor violación de datos de la violación de datos son los siguientes: industria farmacéutica (€ 5.19 millones), servicios financieros (€ 4.79 millones), tecnologías (€ 4.73 millones). El costo promedio y la frecuencia de las violaciones de datos por el vector de ataque inicial son los siguientes: información de identificación robada o comprometida (14 % de incidentes; costo promedio de 3.35 millones de euros), configuración de nube deficiente (14 % de incidentes; costo promedio de 3.57 millones), vulnerabilidad desconocida AKA cero (12 % de incidentes; (11 % de incidentes de incidentes; promedio de costo de € 3.86 millones). incidentes;

"El 70 % de las compañías francesas estudiaron ahora despliegue la IA y la automatización de la seguridad para prevenir y luchar contra las violaciones. Una compañía que ha recurrido a la IA y la automatización de la seguridad ha detectado y contenido un incidente 97 días más rápido e incurrió en un promedio de 1.83 millones menos en costos de violación, en comparación con las organizaciones con las organizaciones no utilizan estas tecnologías, los costos revelados en el informado de 2024", dice IBM. Finalmente, recordaremos (aún en Francia) que el 33 % de las violaciones de datos estudiaron datos preocupados en varios entornos (nubes públicas y privadas, nos premiamos) por un costo promedio de € 4.22 millones.

... a un costo promedio más bajo que en otros lugares

Sin embargo, para el año 14, Estados Unidos registró el costo promedio de la violación de datos más alta ($ 9.36 millones) entre los 16 países y regiones estudiadas. El Medio Oriente, Alemania, Italia y Benelux completan los 5 mejores. Los investigadores dicen que Canadá y Japón han visto caer sus costos promedio, mientras que Italia y Oriente Medio han experimentado aumentos significativos. "Estas violaciones multi-ambiente cuestan más de $ 5 millones en promedio y fueron las más largas de identificar y contener (283 días), enfatizando el desafío de monitoreo y respaldo de datos, incluidos los que circulan bajo el radar (datos de sombras) y en las cargas de trabajo, que no se pueden cifrar", IBM, ", IBM, En una publicación de blog relacionada con los resultados del estudio.. "Los tipos de registros de datos robados en estas violaciones destacaron la creciente importancia de la protección de datos más confidencial de una organización, incluidos los datos de identificación del cliente (PII), la información de identificación de los empleados y la propiedad intelectual (IP). Los costos asociados con los datos de identificación personal para los clientes y los empleados fueron en promedio el más alto", dijo John Zorabedian. Los PII de los clientes han participado en más violaciones que cualquier otro tipo de grabación (46 % de violaciones). Las IP podrían volverse aún más accesibles ya que las iniciativas de Genai revelan estos datos. Los datos críticos se vuelven más dinámicos y disponibles en todos los entornos, las empresas deben tener que evaluar los riesgos específicos de cada tipo de datos y sus controles de seguridad y acceso aplicables según John Zorabedian.

Costo y frecuencia de violaciones de datos por vector de ataque inicial. (Crédito: IBM)

Un estudio reciente de Cisco confirmó los resultados de IBM y reveló que el 92 % de las compañías habían desplegado al menos dos proveedores de nube pública para alojar sus cargas de trabajo y que el 34 % usó más de cuatro, según un informe de 2023. "Sin embargo, cada proveedor de servicios públicos en la nube, centros de datos privados y un entorno de nube híbrido utiliza diferentes modelos operativos de red y seguridad. Las empresas deben abordar la complejidad de gestión resultante con una estrategia que permita una mejor visibilidad y un control más coherente de la conectividad y la seguridad a través de entornos de nube privados y privados dispares", según Cisco. En dos años, el 60 % de las empresas esperan tener una plataforma integrada de redes multicloudes y una plataforma de gestión de seguridad con API comunes para secretar el movimiento de cargas de trabajo, visibilidad y aplicaciones de la red, y la gestión de políticas, dijo Cisco.

Escasez de recursos de SSI que pesan

En cuanto a la escasez de personal, el problema continúa empeorando ", dice John Zorabedian:" El 53 % de las empresas se enfrentan a una escasez de habilidades de alta nivel, 26 % más que en 2023. La escasez de habilidades a escala del sector podría costar a las empresas queridas. Aquellos que sufren de una grave escasez de personal han sufrido costos de violación de $ 1.76 millones en promedio en comparación con aquellos que tienen poco o ningún problema con el personal de seguridad. Al mismo tiempo, esta escasez podría desvanecerse porque las compañías indicaron que tenían la intención de aumentar sus inversiones en términos de seguridad como resultado de la violación. Según el informe, las empresas planean invertir en particular en herramientas de detección y respuesta como SIEM, SOAR y EDR. También planean aumentar sus inversiones en gestión de identidad y acceso y protección de datos.

Sin embargo, la escasez de personal podría alentar a las grandes organizaciones a recurrir a la IA y la automatización de la seguridad para ayudarlos y reducir los costos de las violaciones, continúa John Zorabedian. "Más empresas adoptan IA y automatización en sus operaciones de seguridad, un 10% más en comparación con el informe de 2023. Y la más prometedora es que el uso de IA en las cargas de trabajo de prevención ha tenido el mayor impacto en el estudio, reduciendo el costo promedio de una violación de $ 2.2 millones, en comparación con las compañías que no han desplegado la IA en la prevención de la prevención. [...] Dos de cada tres compañías en el estudio han desplegado tecnologías de IA y automatización en todo su centro de seguridad operacional ", dijo John Zorabedian." Este factor también puede haber contribuido a la disminución general de los tiempos de respuesta promedio: aquellos que usan IA y automatización han visto su tiempo de identificación y confinamiento de una violación reducida de casi 100 días en promedio. Solo el 20 % de las organizaciones dijeron que usaban herramientas de seguridad Genai, pero las que lo han hecho han notado un impacto positivo. Según John Zorabedian, este último hizo posible reducir el costo promedio de una violación de más de $ 167,000.

Otros indicadores relevantes para considerar

- La información de identificación robada lidera los vectores de ataque iniciales: el robo o el compromiso de la información de identificación es el vector de ataque inicial más común (16 %). También es en este caso que más tiempo tardó en identificar y contener la falla, casi 10 meses;

- De todos los vectores de ataque, es aquel cuya información de identificación ha sido robada o comprometida, que fue la más larga de identificar y contener (292 días). Los ataques similares que consistieron en aprovechar a los empleados y su acceso también tardaron mucho en resolverse. Por ejemplo, los ataques de Bans duraron un promedio de 261 días, mientras que los de la ingeniería social requirieron un promedio de 257 días;

- En comparación con otros vectores, los ataques maliciosos internos causaron los costos más altos, con un promedio de $ 4.99 millones. Entre las otras áreas de ataque costoso se encuentran el compromiso de la mensajería electrónica, el phishing, la ingeniería social y el robo o la exhibición de información de identificación;

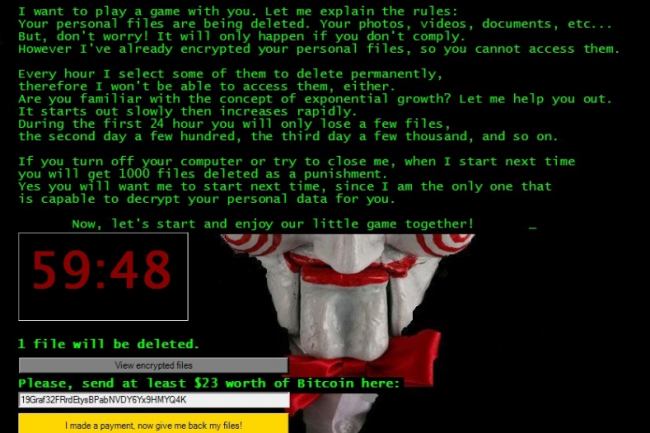

- Dos tercios de las compañías víctimas de ataques por ransomware y que pidieron a la policía no pagó el rescate. Estas compañías también han reducido el costo del ataque en casi $ 1 millón en promedio, si se excluye el costo de cualquier rescate pagado. La intervención de la policía también ha permitido reducir el tiempo necesario para la identificación y remediación de violaciones, que aumentó de 297 a 281 días;

- Los costos más altos han sido registrados por compañías críticas de infraestructura. Los sectores de salud, servicios financieros, industria, tecnología y energía son aquellos que han registrado los costos más altos. Para el 14º año consecutivo, los participantes en el sector de la salud se sometieron a las violaciones más caras, alcanzando un promedio de $ 9.77 millones.

Otras noticias que te pueden interesar