El proveedor de soluciones de ciberseguridad CrowdStrike anunció el lanzamiento de capacidades de detección y respuesta extendidas (XDR) dentro de su plataforma Falcon para proteger los activos de Internet extendido de las cosas (XIoT), que abarcan IoT, IoT industrial, OT y dispositivos médicos. "CrowdStrike Falcon Insight for IoT ofrece prevención de amenazas personalizada, gestión rápida de parches e interoperabilidad entre activos XIoT para ayudar a los clientes a proteger su empresa con la misma plataforma para IoT, puntos finales de TI, trabajo en la nube, identidades y datos", afirmó el editor. Los desafíos que enfrentan las empresas y los equipos de seguridad para proteger eficazmente diversos activos de IoT siguen siendo importantes, mientras que las amenazas que enfrentan los activos de IoT exponen a las empresas a riesgos, ataques y vulnerabilidades importantes.

Prevención de amenazas XIoT

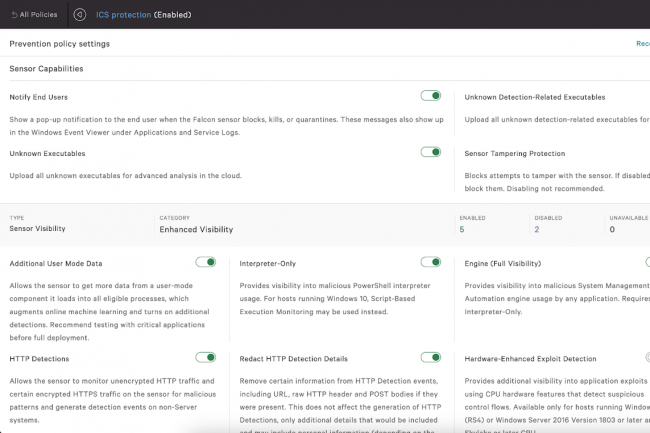

La convergencia masiva de TI y OT requiere que los equipos de seguridad protejan los sistemas de infraestructura críticos. "Sin embargo, las soluciones de seguridad de TI tradicionales no interoperan con los activos XIoT, carecen de contexto para prevenir y detectar amenazas de manera efectiva e interrumpen las operaciones", dijo el proveedor en un comunicado. "Falcon Insight for IoT recopila y aprovecha el contexto específico de los activos para impulsar la prevención de amenazas XIoT personalizada y la detección de alta fidelidad", dijo también CrowdStrike. "A medida que se acelera la transformación digital de OT, las empresas intentan abordar los desafíos de seguridad, incluida la detención de ataques sofisticados y la gestión de la complejidad operativa de proteger los activos XIoT en redes de sistemas de control industrial (Sistemas de control industrial, ICS)", dijo Michael Sentonas, presidente de CrowdStrike.

Entre las características clave de Falcon Insight para IoT, CrowdStrike cita la detección de amenazas XIoT, que reduce el riesgo y mejora la continuidad del negocio al identificar amenazas basadas en el contexto específico de los activos, como el tipo de dispositivo, la versión del sistema operativo y los protocolos; Prevención de amenazas personalizada impulsada por IA que detiene las amenazas en su origen, recomendando políticas personalizadas para activos XIoT que permiten a las empresas limitar la carga del sistema y gestionar las actualizaciones de sensores; Respuesta para activos difíciles de parchear, que bloquea amenazas con acciones de respuesta integradas, como contención de host/proceso y control de dispositivos USB; un agente liviano, que garantiza la interoperabilidad con activos XIoT críticos, probado y validado por proveedores de ICS; Integraciones profundas con CrowdStrike Alliance y socios XIoT que mejoran la protección, la detección y la respuesta.

Desafíos de seguridad, detección de amenazas y respuesta de IoT

Los desafíos y riesgos que enfrentan las empresas al proteger sus grandes huellas de IoT y al detectar y responder a las amenazas relacionadas con IoT son considerables. "Uno de los mayores desafíos es la visibilidad", dijo Hollie Hennessy, analista principal de ciberseguridad de IoT en Omdia. “Las empresas necesitan una imagen precisa de los dispositivos conectados a su red, pero la investigación de Omdia muestra que una de cada cinco no realiza periódicamente un inventario auditado de los dispositivos conectados. Sin este inventario, es difícil construir e implementar un programa de ciberseguridad eficaz”, afirmó el analista, añadiendo que esto va de la mano de las diferentes tecnologías, sistemas operativos, dispositivos y departamentos cubiertos. por IoT. "Para la mayoría de las empresas, los incidentes de IoT involucran malware o dispositivos mal protegidos para acceder al lado de TI de la red", dijo Hennessy. Sin embargo, para un centro de salud con dispositivos médicos de IoT, el peor de los casos podría afectar la vida humana. “De manera similar, se debe considerar el impacto operativo y financiero si se manipulan los procesos en un entorno OT, y también puede haber un impacto en la seguridad de los trabajadores. Este impacto debe tenerse en cuenta a la hora de evaluar los riesgos”, añadió el analista. La detección y respuesta a amenazas es un elemento eficaz de ciberseguridad para IoT, pero puede requerir soluciones especializadas, en comparación con los productos que se pueden encontrar en el campo de la tecnología de la información. "Para ser eficaz, la detección de amenazas y la respuesta para IoT/OT/IoT médico deben contextualizarse, evaluarse y analizarse a la luz del entorno empresarial, incluidos los dispositivos conectados a la red, sus interacciones y su comportamiento", afirmó Hollie Hennessy de Omdia.

Activos vulnerables y atractivos de IoT e ICS

La semana pasada, la Agencia de Seguridad de Infraestructura y Ciberseguridad de EE. UU. (CISA) emitió 7 avisos sobre vulnerabilidades en el software ICS y los sistemas de control y adquisición de datos (SCADA) de múltiples proveedores. Algunas de estas fallas se han considerado críticas y dos de ellas ya han sido objeto de explotación pública. Por otra parte, un informe de la empresa de ciberseguridad industrial Otorio destacó recientemente los vectores de ataque a los que están expuestos los dispositivos industriales inalámbricos de IoT, así como las vulnerabilidades que sus investigadores encontraron en varios de estos productos. "Los dispositivos inalámbricos industriales de IoT y sus plataformas de gestión basadas en la nube son objetivos atractivos para los atacantes que buscan afianzarse en entornos industriales", dijeron los investigadores en su informe. “Requieren poco esfuerzo y su impacto potencial es significativo”, añadieron.

Otras noticias que te pueden interesar