La plataforma de servicios de archivos Ctera, que se puede implementar en modo de nube pública, privada o híbrida, proporciona un control total del acceso en un espacio global para determinar quién puede acceder a los datos de una empresa. Los administradores pueden supervisar dispositivos, usuarios, implementaciones y almacenes de datos en todo el mundo a través del portal Ctera, que sirve como consola de gestión central. Para dar un mejor soporte a sus clientes, la editorial israelí nos explicó durante un reciente IT Press Tour en Roma, a principios de abril, sus últimos desarrollos, empezando por una asociación con Hitachi Ventura, hace casi un año. Como nos explicó Oded Nagel, CEO de Ctera, “lanzaron un producto OEM con nosotros llamado Content Platform Anywhere. En realidad, es el reemplazo de una de sus principales líneas de productos, concretamente su HCP Gateway. Nos eligieron como su producto estrella y para muchos otros casos de uso que vendemos juntos. Hemos cerrado muchos acuerdos con sus equipos”.

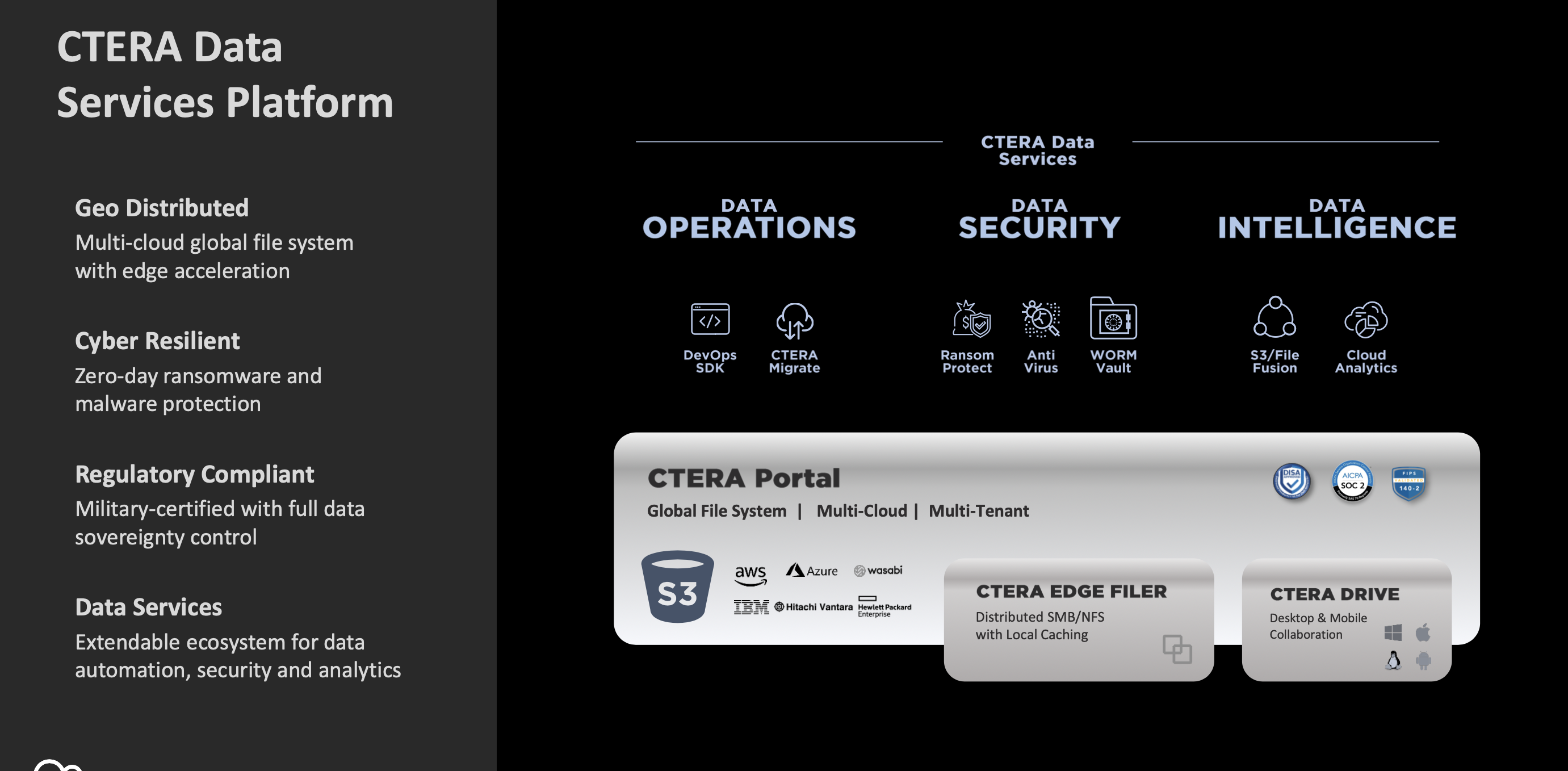

“También hemos cambiado un poco nuestro mensaje. Por supuesto, nuestra tecnología principal sigue siendo el sistema de archivos global, desde el borde distribuido hasta la nube. Es lo que venimos haciendo desde hace muchos años y seguiremos ofreciéndolo al mercado y mejorándolo. Pero nos centraremos en tres pilares principales, la ciberresiliencia, es decir, la lucha contra el ransomware, y las demás tecnologías que integramos en nuestro sistema de archivos global para el cumplimiento y la regulación”, continuó el CEO. Recordemos que el sistema de archivos global de Ctera se basa en el almacenamiento de objetos en la nube, y que el editor soporta casi todos los sistemas de almacenamiento de objetos en la nube. “Trabajamos con Amazon, Google y Azure, y en soluciones on-premise como Scality, IBM, Hitachi…”, añadió el ejecutivo.

Hace dos años, Ctera lanzó su servicio de datos, que hoy le permite ofrecer Unified Cloud Analytics, en la parte que el proveedor llama Inteligencia de datos.

En la actualidad, Ctera se centra principalmente en seis verticales: fabricación, servicios financieros, sector público (con certificaciones que son de referencia en Estados Unidos como DoDIN APL), medios de comunicación, sanidad y federal. “Los medios a los que servimos hoy representan a las mayores empresas del sector en el mundo. Y no estamos hablando de implantaciones de 50 terabytes, estamos más bien en petabytes. Por supuesto, trabajamos con muchos otros clientes, en otras verticales, pero nuestro crecimiento viene de estos seis sectores”, asegura el CEO. Empresas como DLZ (una consultora de arquitectura, ingeniería y topografía) o Zynga (videojuegos) han elegido, por ejemplo, la plataforma del editor. La primera buscaba sustituir sus soluciones existentes (NetApp) por un producto que también pudiera proporcionar copia de seguridad. También necesitaban el impulso de rendimiento para mover sus datos creados en el borde más rápido a su centro de datos y a la nube para su análisis. “Así que eligieron Ctera por el rendimiento y la flexibilidad”, afirma Oded Nagel. “La seguridad era fundamental para DLZ porque a veces se trata de datos de clientes o datos corporativos, que son muy sensibles y querían poder protegerlos”. Trabajar con Wasabi en este caso también demostró a DLZ que el costo de uso y el costo total de propiedad en general podrían mejorarse significativamente.

El otro punto que destaca el CEO es la ciberresiliencia: “Muchas empresas, cuando piensan en la protección contra ransomware, piensan que tenemos una copia de seguridad y, por lo tanto, estamos protegidos. Pero ese no es el mejor enfoque. La copia de seguridad es el último resultado en cierto modo porque una vez que te ha atacado un ransomware, incluso si tienes un buen software de copias de seguridad y todo se ha respaldado correctamente, restaurar 1 millón de archivos te llevará más de una hora, e incluso una semana en algunos casos”. Por lo que utilizar copias de seguridad solo es una opción si la empresa no tiene otra opción. Por el contrario, Ctera ofrece tecnología capaz de reconocer este tipo de ataques de ransomware para bloquearlos antes de que hagan daño. “De hecho, en cuanto ocurren, solo tienes un puñado de segundos para reaccionar y evitar daños en tu sistema de archivos. Por lo que ya no hay necesidad de utilizar tu sistema de copias de seguridad. La segunda cosa que vemos es que muchos factores atacan tu sistema de copias de seguridad por adelantado. Nadie lo sabe porque las empresas rara vez prueban la restauración de sus datos”, pero las copias de seguridad también son atacadas por el ransomware. Las empresas piensan que no necesitan pagar, ya que basta con restaurar la copia de seguridad. “Pero hemos comprobado que en muchos casos la copia de seguridad ya no es válida”.

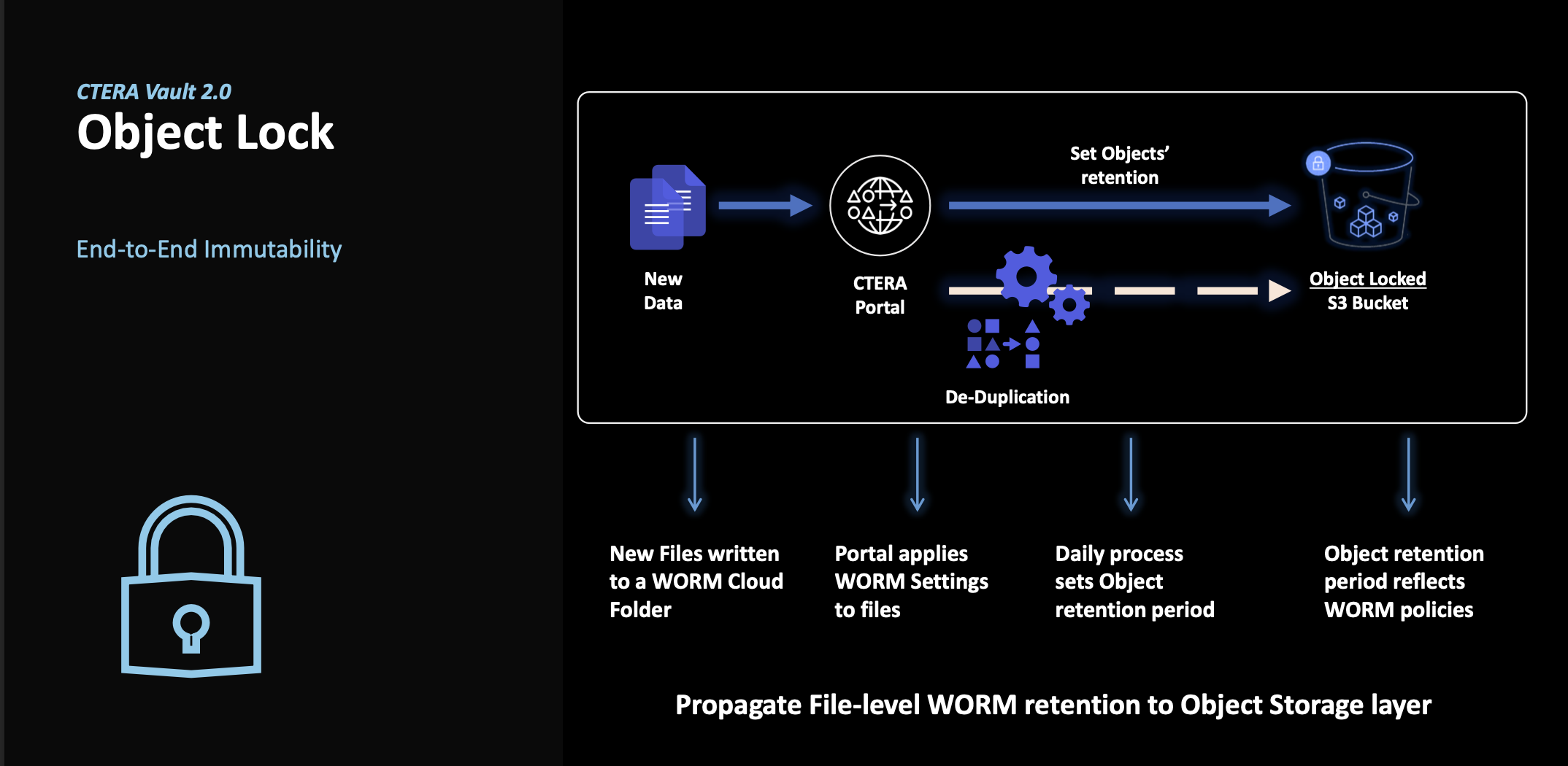

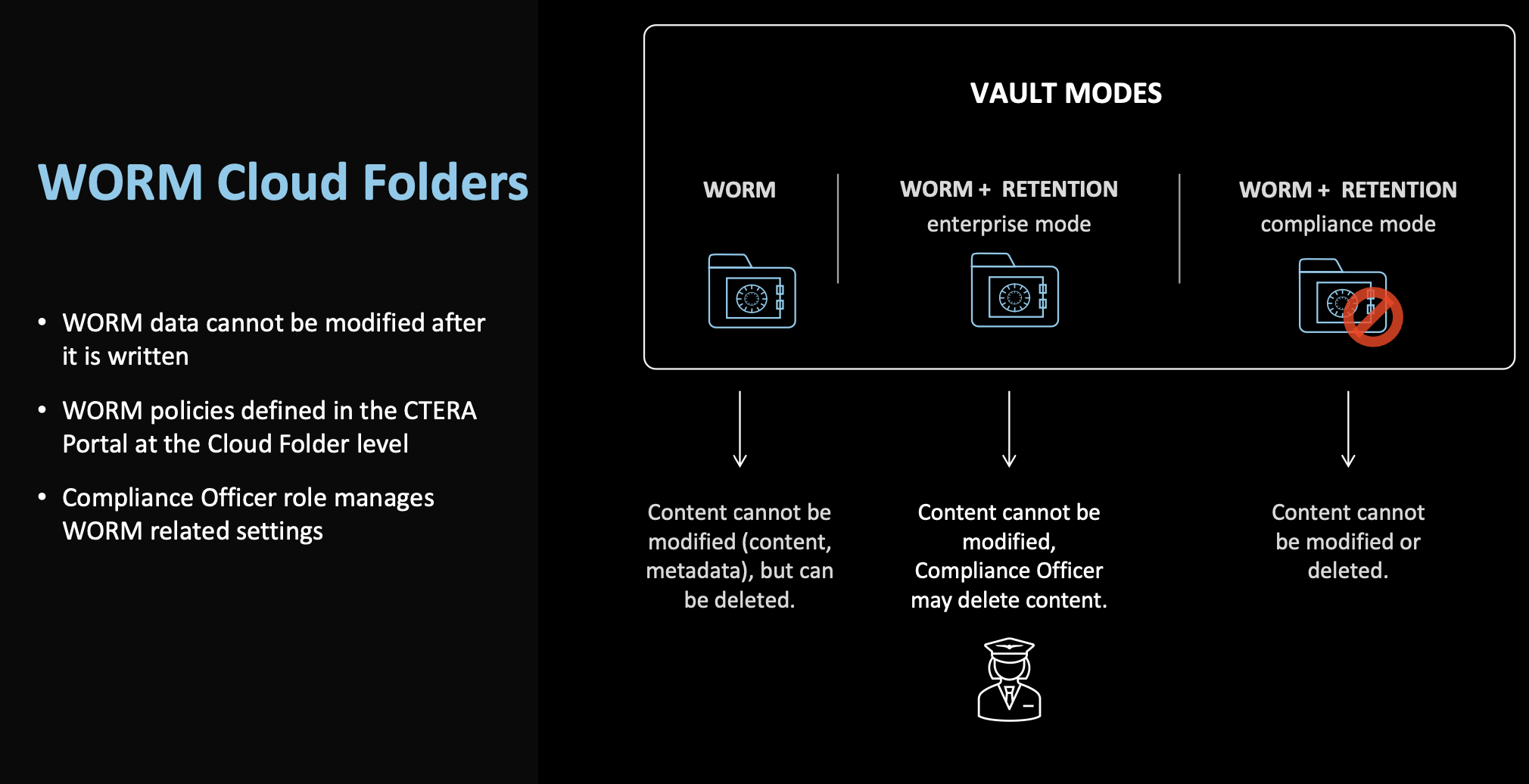

Con sus diferentes modos Worm (Write Once Read Many), Vault bloquea los archivos para escritura.

La primera medida que propone Ctera para proteger las copias de seguridad se llama Vault 2.0, que crea un archivo inmutable de tipo Worm (Write Once Read Many), que será de interés para los sectores regulados, legales y financieros; pero también para todos aquellos sujetos a cumplimiento normativo que deben certificar la autenticidad de ciertos datos. Con Vault 2.0, estos últimos no se pueden renombrar, eliminar o modificar, están bloqueados en el almacén de datos S3. "Ofrecemos una capacidad de escritura única y lectura múltiple que permite crear volúmenes inmutables en un espacio global. Creamos estos volúmenes de forma centralizada, luego los presentamos a un cierto número de sitios con controles de acceso. Así, en cuanto escribo datos, puedo tener un pequeño período de gracia, cinco minutos, 10 minutos, 15 minutos. Una vez que este período ha expirado, el archivo se conserva y el período de retención puede ser de varios años, varios meses o varias horas", explica el director general. Por tanto, este archivo Worm ya no puede verse comprometido por el ransomware. “Cuando llegan nuevos datos a nuestra solución, desde un entorno distribuido desde el borde hasta el núcleo, almacenamos los datos en contenedores y aplicamos seguridad de inmutabilidad de extremo a extremo si es necesario. La cadena de custodia también es un elemento clave que nos permite retener metadatos durante la duración de la retención del archivo, lo que es esencial para liberarnos de las arquitecturas tradicionales. Esta es una solución que desarrollamos en asociación con Hitachi”, nos cuenta el gerente.

Con Vault 2.0, Ctera ofrece un bloqueo que será de interés para todas las industrias impulsadas por el cumplimiento que necesitan certificar la autenticidad de ciertos datos.

La otra protección que ofrece el editor se llama Ransom Protect: se trata de un motor de detección en tiempo real potenciado por IA e integrado en el sistema de archivos global de Ctera, que ofrece protección de día cero (sin base de datos de firmas) contra ataques de ransomware. Los algoritmos de aprendizaje automático identifican anomalías de comportamiento que sugieran actividad fraudulenta en los archivos, y bloquean las amenazas en cuestión de segundos. Este motor se ha enriquecido con funciones de tipo honeypot: archivos señuelo colados en el sistema de archivos de la empresa, que permiten a Ctera identificar y bloquear accesos no autorizados o intentos de robo o corrupción de datos. La idea es neutralizar las amenazas antes de que causen daños. Al integrar defensas avanzadas contra las amenazas de ransomware, Ctera ayuda a las empresas a proteger sus activos más importantes, sus datos vitales.

Otras noticias que te pueden interesar