La solución resultante de la amplia colaboración entre cisco y F5 permite a las empresas equilibrar grandes cantidades de tráfico en múltiples sitios para garantizar la disponibilidad y mejorar el rendimiento de las aplicaciones. Según Yousuf Khan, vicepresidente de marketing técnico del grupo de centros de datos y redes empresariales de Cisco, la armonización de Cisco ACI Multi-Site/Multi-Pod con el software DNS Big IP de F5 permite a los clientes utilizar de manera más eficiente los recursos distribuidos en múltiples sitios. ACI aprovecha la tecnología de automatización de redes basadas en intenciones (IBN) de Cisco, que permite a los clientes realizar cambios de red y políticas sobre la marcha y garantizar la entrega de datos. ACI Multi-Site generalmente permite vincular dos centros de datos geográficamente dispersos a través de redes L2/L3, con la capacidad de aplicar políticas consistentes en ambos sitios. La tecnología Multi-Pod permite que múltiples grupos de equipos dentro de centros de datos individuales se conecten entre sí.

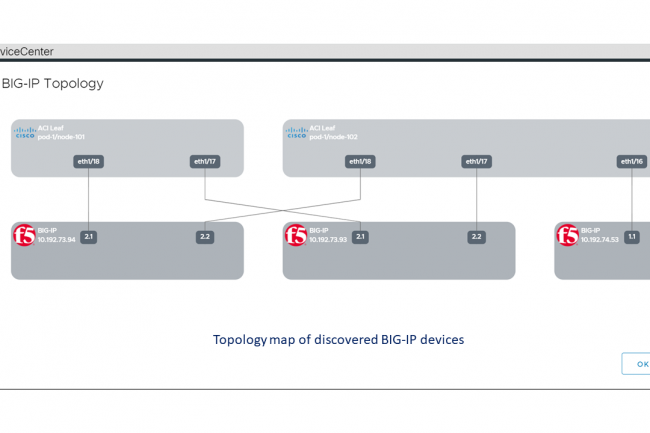

"F5 Big IP DNS distribuye información segura del sistema de nombres de dominio y solicitudes de aplicaciones de usuario en función de las políticas de la empresa, los términos de servicio del centro de datos y la nube, la ubicación del usuario y el rendimiento de la aplicación", explicó la empresa. "Con la integración de DNS, los clientes pueden mejorar la seguridad cifrando el tráfico en el borde de la red y descifrando el tráfico una vez que llega al servidor de aplicaciones deseado, protegiendo las aplicaciones contra ataques DDoS, malware y filtraciones de datos", dijo Cisco. "Al integrar las soluciones, las empresas pueden equilibrar la carga del tráfico de aplicaciones locales y globales o redirigir automáticamente las aplicaciones", dijo Khan. En caso de eventos inesperados, como una interrupción del centro de datos debido a un corte de energía o inaccesibilidad debido a una interrupción de la red, las soluciones F5 Big-IP LTM y DNS pueden continuar brindando aplicaciones redirigiendo las solicitudes de aplicaciones a los siguientes servidores virtuales disponibles. en un centro de datos diferente para mantener la disponibilidad de las aplicaciones”, dijo además Khan. "Todo se administra individualmente: el marco Cisco ACI se administra a través de Cisco Nexus Dashboard Orchestrator y Cisco APIC, y los productos F5 son administrados por F5", afirmó Khan.

Una asociación de 10 años entre los dos jugadores

La idea principal de esta integración es ayudar a los clientes a utilizar de manera eficiente los recursos distribuidos en múltiples ubicaciones. “Muchos de nuestros clientes utilizan Cisco ACI en varios sitios junto con F5 Big-IP. Dada esta amplia base de clientes conjuntos, creemos que es importante proporcionar guías de diseño y recomendaciones que ayuden a estos clientes a implementar con aún más confianza”, añadió Khan. “Cisco actualmente no tiene una solución de equilibrio de carga. Esta asociación con F5 nos brinda acceso a estas capacidades, ya que muchos de nuestros clientes también utilizan su balanceador de carga Big-IP”. (Más información sobre los requisitos de integración de paquetes en: Cisco ACI Multi-Site/Multi-Pod y F5 Big-IP Design Guide).

Cisco y F5 han sido socios de integración de tecnología durante más de 10 años, brindando una variedad de tecnologías seguras a las empresas, incluida una forma de integrar Cisco Secure Workload con F5 Big-IP para ampliar la visibilidad de las aplicaciones y la aplicación de políticas en L4-L7. La plataforma F5 Big-IP proporciona aplicaciones con equilibrio de carga, firewall de aplicaciones web (WAF), DDoS, firewall L4 y servicios VPN SSL. El proxy integral de F5 Big-IP proporciona visibilidad y la capacidad de inspeccionar, cifrar, descifrar y controlar todo el tráfico que pasa por la red. Esta combinación de Secure Workload con F5 BIG-IP proporciona visibilidad completa y permite la aplicación de políticas desde una solución L2-L7. Además, F5 y Cisco Secure ofrecen dos arquitecturas de implementación validadas que ayudan a los clientes a proteger redes, aplicaciones y puntos finales críticos con un rendimiento óptimo.

Otras noticias que te pueden interesar