Activistas tibetanos atrapados por extensión maliciosa de Firefox

hace 4 años

Un cibergrupo chino identificado por Proofpoint como TA413 espió a activistas tibetanos utilizando la extensión de Firefox, denominada FriarFox. También se sospecha que estos piratas informáticos han distribuido el malware Scanbox y Sepulcher desde principios de 2021.

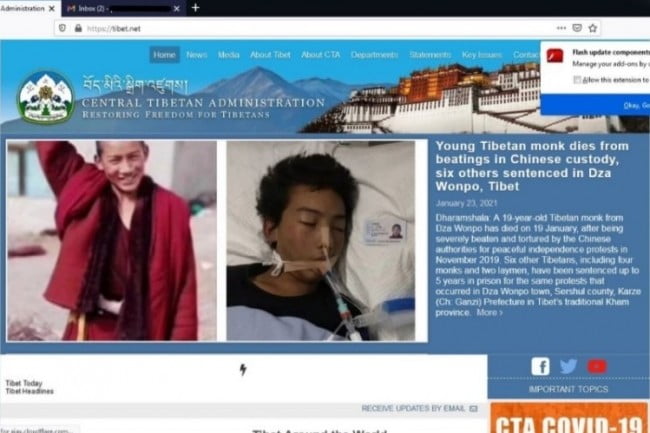

La vigilancia de las poblaciones tibetana y uigur por parte de China no se está debilitando. Y en esta caza de disidentes, las armas digitales tienen su lugar en la estrategia de miedo, disuasión y represión desplegada a gran escala. Según el editor de soluciones de seguridad Proofpoint, un grupo cibernético chino listado como TA413 está desenfrenado y ha encontrado una forma clásica pero no menos efectiva de atrapar a muchos activistas tibetanos. En este caso, atrapar una extensión del navegador web Firefox con fines maliciosos y también propagar el malware Scanbox y Sepulcher. "Se cree que este actor es un grupo APT alineado con el estado chino con objetivos estratégicos relacionados con el espionaje y el monitoreo de disidentes civiles que incluyen a la diáspora tibetana", dijo Proofpoint en un informe.

Las actividades del cibergrupo chino TA413 no son nuevas, el editor de seguridad se remonta a 2019 por su participación en el desarrollo de ataques que explotan vulnerabilidades de seguridad. Desde principios de 2021, estos piratas informáticos han optado por un modo operativo basado en el phishing, retransmitiendo correos electrónicos a organizaciones tibetanas supuestamente enviados por la Asociación de Mujeres Tibetanas. Un mecanismo bien engrasado que permite, una vez que la víctima abre un enlace atrapado presente en el mensaje, aterrizar en una URL controlada por piratas cibernéticos desde la cual se ejecutan scripts maliciosos y una actualización falsa del reproductor de Adobe. Con la instalación de una extensión de Firefox atrapada en formato .XPI. Este último usurpará el procedimiento de autenticación de las cuentas vinculadas a Google (Gmail, G-Suite, Tou Tube, etc.) para recuperar identificadores de usuario.

Un arsenal técnico limitado pero eficaz

“La extensión del navegador FriarFox parece estar basada en gran medida en una herramienta de código abierto llamada Gmail Notifier. Es una herramienta gratuita disponible, entre otras, en Github, la tienda de extensiones de navegador de Mozilla y la App Store. Permite a los usuarios recibir notificaciones y realizar determinadas acciones dirigidas a hasta cinco cuentas de Gmail conectadas simultáneamente. También hay versiones de esta herramienta para Google Chrome y Opera, pero FriarFox es actualmente la única instancia de navegador identificada dirigida a los navegadores FireFox como un archivo XPI ”, dice Proofpoint. “La introducción de la extensión del navegador FriarFox en el arsenal del TA413 diversifica aún más un repertorio de herramientas diverso, aunque técnicamente limitado. El uso de extensiones de navegador para dirigirse a las cuentas privadas de Gmail de los usuarios, combinado con la entrega del malware Scanbox, demuestra la maleabilidad de TA413 cuando se dirige a comunidades disidentes. Estas comunidades tienen una protección de seguridad tradicionalmente débil y los grupos cibernéticos, incluido TA413, aprovechan esto adaptando sus herramientas y técnicas mientras continúan confiando en la ingeniería social probada ”.

Si quieres conocer otros artículos parecidos a Activistas tibetanos atrapados por extensión maliciosa de Firefox puedes visitar la categoría Otros.

Otras noticias que te pueden interesar